说明:由于新版磁碟机关闭窗口带有diskgen或者磁碟机的游览器窗口,所以把原标题的标题diskgen和磁碟机换成了D.i.s.k.G.e.n和磁.碟.机,猫抓老鼠的游戏!

病毒特点:

1,

病毒样本:pagefile.pif

大小:91,648 字节

传播方式:U盘传播

类型:蠕虫,下载者

瑞星扫描结果:正常

病毒名:磁碟机变种,广告杀手ARP病毒

autorun.inf为

[AutoRun]

open=pagefile.pif

shell\open=打开(&O)

shell\open\Command=pagefile.pif

shell\open\Default=1

shell\explore=资源管理器(&X)

shell\explore\Command=pagefile.pif

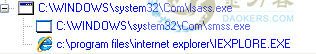

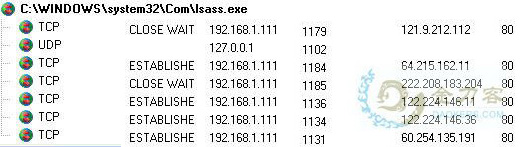

2,访问这些IP下载木马

121.14.88.11

222.208.183.204

208.111.144.29

3,释放下列文件

x:\pagefile.pif

x:\autorun.inf

C:\WINDOWS\system32\Com\lsass.exe

C:\WINDOWS\system32\Com\smss.exe

C:\WINDOWS\system32\dnsq.dll

c:\windows\system32\com\netcfg.dll

c:\windows\system32\com\netcfg.100

添加启动项C:\Documents and Settings\All Users\「开始」菜单\程序\启动\~.exe

4,启动时添加服务

HKLM\SYSTEM\CurrentControlSet\Services\NetApi000,加载驱动c:\NetApi00.sys到系统内存,

之后删除掉开启自动播放功能

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\

NoDriveTypeAutoRun

新: DWORD: 145 (0x91)

旧: DWORD: 255 (0xff)

5,C:\WINDOWS\system32\dnsq.dll注入到每一个进程,监视关闭icesword,sreng,清理助手,

Wsyscheck等安全软件,

破坏还原模式,不能显示隐藏文件,关闭带有“安全”的窗口

感染瑞星,office,cute ftp,紫光输入法等exe文件已知的有:

netcfg.dll则注入IE,然后狂刷广告和钓鱼网站

6,打开IE,狂弹广告,刷流量,每10秒就弹出2个广告页面。

http://js.k0102.com

http://js.k0102.com/go.asp

http://js.k0102.com/goto.htm

http://ok.gxgxy.net/tan1.html

http://ok.gxgxy.net/tan2.html

http://ylqx5.cn/index.html

http://pytop.com/index.html

http://feihua8.com/movielistaction11.html

隐藏打开IE

7,打开网页有时会出现QQ广告之类的浮动图标,但出现QQ广告并不一定就是中了磁碟机,有可能你所在的局域网或者所在网段中了这个病毒

8,下载东西时自动将下载的东西替换为包含病毒的setup.exe自解压程序,关闭此下载重新点击,第二次下载的才是你要下载的正确文件。

9,运行-msconfig:系统配置使用程序的“关闭”和“应用”按钮无效。

清除办法:

1,断开网络,切断病毒更新的后路。

2,

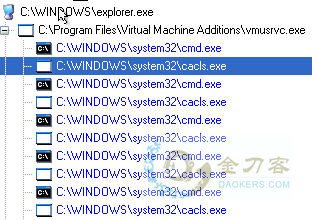

(1)幸好其启动方式简单,在清除病毒的时候发现,只要强制关闭了c:\windows\system32\com\lsass.exe,病毒就会调用cmd.exe来打开calcs.exe,我们首先利用映象劫持来不让病毒启动,打开记事本,输入

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\~.exe]

“Debugger”=”virus goaway”

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\cmd.exe]

“Debugger”=”virus goaway”

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\calcs.exe]

“Debugger”=”virus goaway”

导入系统,重启。

且记在进行这个操作之前,不要试图去结束c:\windows\system32\com\lsass.exe,

否则dnsq.dll监视到lsass.exe被结束,马上在C盘更目录下生成后面数字为随机的c:\lsass.exe.30968.exe,

启动项也马上变化

C:\Documents and Settings\All Users\「开始」菜单\程序\启动\~.exe.30968.exe,则劫持就失去其作用了,病毒还是会启动。

(2),使用费尔木马清除助手(或xdelboxx),复制上面所列的释放文件,选择第二项抑制清除,重启。一定得确保启动项对应的文件被删除!

清除后截图:

注入vmusrvc.exe的dll检测到 lsass.exe,smss.exe被删除!

3,今天再次遇到磁碟机,但是这个病毒比以前的要厉害的多,非常的难清除。如果上面的没解决,可以试试下面的方法。

重点是关闭掉

C:\WINDOWS\system32\Com\lsass.exe

C:\WINDOWS\system32\Com\smss.exe

C:\WINDOWS\system32\dnsq.dll

这3个文件的自启动。

(1),HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows把这2项的权限全部选择为拒绝。这样就把dnsq.dll的启动干掉

(2),另外,关机时,病毒会在开始菜单的启动中加入启动项。那么我们可以不留给他们这个机会,那就是打开ToolsLoader(这个可以在磁碟机病毒运行时打开),打开费尔木马强力清除助手(请用我修改的那个,标题无木马字样),之后复制上面3个文件路径到费尔,在ToolsLoader的进程管理中右键选择“禁止进程创建”,费尔中选择第二项清除。马上按电脑重启按钮。如果重启后还发现C:\WINDOWS\system32\Com\smss.exe在运行,那么你就失败了。好了,把这2个exe的启动干掉后,用强力清除工具把dnsq.dll清除就很容易了。马上用附件中的专杀扫描,修复系统,一定要确保专杀没被感染哦,辨别的方法就是看程序图标是否清晰。

4,下载附件中的瑞星磁碟机专杀修复删除感染的exe文件

5,打开sreng,

系统修复,游览器加载项,删除C:\WINDOWS\system32\com\netcfg.dll

系统修复,高级修复,修复安全模式。

系统修复,windows shell/ie,全选,修复。

修复不能显示隐藏文件也可下载show.inf,解压缩后单击show.inf,右键,选择安装

删除上面最开始导入的劫持项

6,清空C:\WINDOWS\Prefetch文件夹

7,用杀软扫描全盘,以防漏网之鱼

8,打开防火墙的arp防护功能。如瑞星防火墙2008版,不过默认是不开启的;风云防火墙;antiarp防火墙

文件名: Worm.Win32.DiskGen(磁碟机变种).rar

描述: daokers.com

下载链接: http://www.fs2you.com/files/a8109d45-de24-11dc-adee-0014221b798a/

瑞星仍然无法识别样本中pagefile.pif,NetApi000.sys为病毒

文件名: showinf.rar

描述: daokers.com

下载链接: http://www.fs2you.com/files/c37ed7a8-e027-11dc-ac17-0014221f4662/

文件名: 瑞.星.磁.碟.机.专.杀.1.2.exe

描述: daokers.com

下载链接: http://www.fs2you.com/files/4604c8d4-eb80-11dc-a224-0014221f4662/

附:

点击下载金刀客工具包 (含本文中涉及的所有工具)

病毒上报信箱: daokers@qq.com